CIBERACOSO

Qué es el ciberacoso

El ciberacoso es el acoso que tiene lugar en dispositivos digitales, como teléfonos celulares, computadoras y tabletas. El ciberacoso puede ocurrir mediante mensajes de texto, textos y aplicaciones, o bien por Internet en las redes sociales, foros o juegos donde las personas pueden ver, participar o compartir contenido. El ciberacoso incluye enviar, publicar o compartir contenido negativo, perjudicial, falso, o cruel sobre otra persona. Esto puede incluir compartir información personal o privada sobre alguien más, provocándose humillación o vergüenza. Algunos acosos por Internet pasan a ser un comportamiento ilegal o criminal.

Los lugares más comunes donde ocurre el ciberacoso son:

- Redes sociales, como Facebook, Instagram, Snapchat y Twitter

- SMS (servicio de mensajes cortos), también conocidos como mensajes de texto, enviados a través de dispositivos

- Mensajería instantánea (a través de dispositivos, servicios de proveedores de email, aplicaciones y funciones de mensajería de las redes sociales)

Inquietudes especiales

Con la prevalencia de las redes sociales y los foros digitales, personas conocidas y desconocidas pueden ver comentarios, fotos, publicaciones y el contenido que se comparte. El contenido que comparte una persona en Internet, tanto contenido personal como cualquier contenido negativo, cruel o perjudicial, crea una especie de registro público permanente de las vistas, actividades y comportamientos. Este registro público puede ser visto como una reputación en Internet, a la que pueden acceder las escuelas, empleados, universidades, clubes, y todo aquel que realice una investigación de una persona ahora o en el futuro. El ciberacoso puede dañar las reputaciones en Internet de las personas involucradas, no solo de la persona que sufre acoso, sino también de aquellas que acosan o participan en el acoso. El ciberacoso tiene inquietudes únicas que pueden ser:

Persistentes: los dispositivos digitales permiten la comunicación inmediata y continua las 24 horas del día, por lo que puede ser difícil hallar alivio para los niños que sufren acoso.

Permanentes: la mayoría de la información que se comparte electrónicamente es permanente y pública, si no se reporta o elimina. Una reputación en Internet negativa, incluso para los acosadores, puede tener un impacto en las admisiones a la universidad, los empleos y otras áreas de la vida.

Difíciles de notar: es posible que los maestros y padres no hayan oído sobre o visto ocurrir el ciberacoso, por lo que es más difícil de reconocer.

Leyes y sanciones

Si bien todos los estados cuentan con leyes que obligan a las escuelas a responder ante el acoso, muchos estados no incluyen al ciberacoso en estas leyes o especifican el papel que deberían desempeñar las escuelas para responder ante el acoso que se produce afuera de la escuela. Las escuelas deben tomar medidas como lo exige la ley, o con normas escolares o locales que les permitan disciplinar o actuar de otra manera. Además, algunos estados tienen disposiciones que abordan el acoso si afecta el rendimiento escolar. Puede conocer las leyes y políticas de cada estado, incluso puede ser si contemplan el ciberacoso.

Frecuencia del ciberacoso

Existen dos fuentes de datos recopilados por el gobierno federal acerca del acoso entre jóvenes:

- El Suplemento de delitos escolares 2017 (Centro Nacional de Estadísticas Educativas y Oficina de Estadísticas Judiciales) indica que, entre alumnos de 12 a 18 años que manifestaron haber sido víctimas de acoso en la escuela durante el año escolar, el 15% de ellos fueron acosados en línea o mediante mensaje de texto. El Sistema de Supervisión de

- Conductas Juveniles Peligrosas de 2017 (Centros para el Control y la Prevención de Enfermedades) indica que alrededor del 14.9% de los alumnos de escuelas secundarias sufrió situaciones de acoso electrónico en los 12 meses previos a la encuesta.

El bullying es un problema que siempre ha estado presente en la sociedad y que, mayormente, ha afectado a los niños. Además, con la llegada de las nuevas tecnologías, Internet y los dispositivos móviles este peligro se ha incrementado, dando lugar a un movimiento aún más descontrolado: el ciberbullying. Para prevenir y frenar la aparición del acoso en la Red será necesario seguir los siguientes consejos y recomendaciones: Para niños y adolescentes: No es tu culpa. Muchas veces la gente llama “bullying” a una simple disputa entre 2 personas, pero si alguien es cruel contigo en repetidas ocasiones, sí que se trata de bullying, y debes tener presente que nadie se merece que le traten con crueldad.

No respondas o tomes represalias. En algunas ocasiones es peor que reacciones, porque justamente es eso lo que el agresor está buscando. Es una manera de que le hagas pensar que tiene poder sobre ti y no debería creerlo. Si respondes y atacas a un bully, puede ser el detonante de que te conviertas tú en uno, y provocar toda una cadena de reacciones ante un acto que en principio era significativo. Si puedes, intenta alejarte de la situación, pero si no puedes, de vez en cuando intentar tomarse las cosas con humor desarma al acosador y le distrae de su objetivo.

- Guarda las evidencias. Lo único bueno sobre el ciberacoso es que el acto suele ser capturado, almacenado y mostrado a alguien que puede ayudarte. Puedes guardar las evidencias en caso de que las cosas empeoren.

- Di al abusador que pare. Esto depende de ti completamente. No lo hagas si no te sientes totalmente cómodo con ello, porque tendrás que dejar claro que no esta es la última vez que permites que te traten de esa forma. Quizá necesites practicar previamente con alguien en quien confíes, como tus padres o tu mejor amigo.

- Busca ayuda. Especialmente si la situación te está afectando de verdad. Te mereces apoyo, por lo que deberás buscar a alguien que pueda escucharte o ayudarte, y trabajar para solucionarlo. Puede ser un amigo, un pariente o un adulto con quien tengas confianza.

Emplea la tecnología disponible. La mayoría de las redes sociales, Apps y servicios te permiten bloquear contactos. Cualquiera que sea el tipo de ciberbullying que estás sufriendo, debes bloquear a la persona responsable y denunciar el problema al servicio o aplicación correspondiente. Aunque esto no sirva para frenar la situación, puedes detener el acoso de forma pública y estar menos tentado a responder. Si sufres amenazas que pueden poner en peligro tu integridad física, debes llamar a la policía y considerar denunciar el caso a las autoridades del colegio. Si alguien que conoces está siendo acosado, actúa. Saber lo que está ocurriendo y no hacer nada para evitarlo, da poder al agresor y no sirve de ayuda. Lo mejor que puedes hacer es intentar parar al responsable hablando con él y posicionándote en contra de lo que está haciendo. Si no puedes frenarle, al menos habrá servido de apoyo para la persona acosada. En el caso de que la víctima sea un compañero tuyo, puedes escucharle y ver de qué manera puedes ayudarle para encontrar el momento adecuado de denunciar lo sucedido. Lo mínimo que puedes hacer es no pasar de largo un mensaje hiriente y hacer ver a la persona que no estás de acuerdo.

Consejos adicionales para padres

Tienes que considerarte afortunado si tu hijo pide ayuda. La mayoría de los jóvenes no les dicen a sus padres que están siendo marginados. Así que si tu hijo pierde el sueño, no quiere ir a la escuela o parece agitado cuando enciende su móvil, pregúntale el porqué de forma tranquila y lo más abiertamente posible. Siéntete libre de preguntar si tiene algo que ver con un comportamiento negativo o rebelde o si se trata de algún tipo de problema social. Pero incluso si es por eso, no asumas que es bullying. No lo sabrás hasta que sepas toda la historia completa, empezando con conocer la perspectiva del menor. Trabaja con tu hijo. Deberás involucrarte con sus problemas para ayudarle a recuperarse. El bullying está íntimamente ligado a la vida en el colegio y los niños entienden la situación y el contexto mejor que sus padres. Su perspectiva es la llave para llegar al fondo de la cuestión y trabajar en una solución. Quizá necesites tener una conversación privada con otros, pero deja que tu hijo lo sepa y comunícale lo que has hablado.

- Piensa antes de dar una respuesta rápida. Lo que los padres no siempre saben es que pueden empeorar la situación si actúan apresuradamente. Si respondes públicamente o si los compañeros de clase se enteran de tu reunión con las autoridades de la escuela tu hijo puede ser más severamente marginado, por lo que cualquier medida necesita ser bien pensada.

- Necesitas tener más de una perspectiva. Aunque lo que tu hijo cree que está sucediendo sea completamente sincero, recuerda que la verdad de una sola persona no es necesariamente la de todo el mundo. Necesitarás tener otras perspectivas y tener la mente abierta. A veces sólo vemos una pequeña parte de la historia.

- Lo que más ayuda a las víctimas es ser escuchados. Ya sea por un amigo o un adulto que le importe. Por eso, si tu hijo te pide ayuda es muy importante que respondas comedidamente y te involucres. Simplemente siendo escuchados con respeto, los niños ya estarán en camino de recuperarse.

- La última meta es que tu hijo recupere el respeto por sí mismo. Este es el mejor camino para solucionar el problema y ayudar a que tu hijo se recupere. Lo que las víctimas necesitan con más urgencia es recuperar su sentido de la dignidad y la autoestima. Algunas veces esto requiere tomar medidas contra bully, pero en otras ocasiones no.

Hay un lado positivo, la residencial. Sabemos que el ser humano nunca erradicará de forma completa la crueldad y también somos conocedores de que el bullying no es un mero rito de paso. Tenemos que seguir trabajado para acabar con ello, pero cuando sucede y lo superamos, nuestra residencial crece. No es algo que pueda ser descargado o enseñado. Crecemos a través de superación de retos y complicaciones, así que algunas veces es importante dejar espacio para que esto pueda llevarse a cabo, estando ahí para cuando nos necesiten.

Se pueden distinguir tres tipos principales de ciberacoso:

- Ciberacoso: Acoso entre adultos. La víctima y el ciberespacio son mayores de edad.

- Ciberacoso sexual: Acoso entre adultos con finalidad sexual.

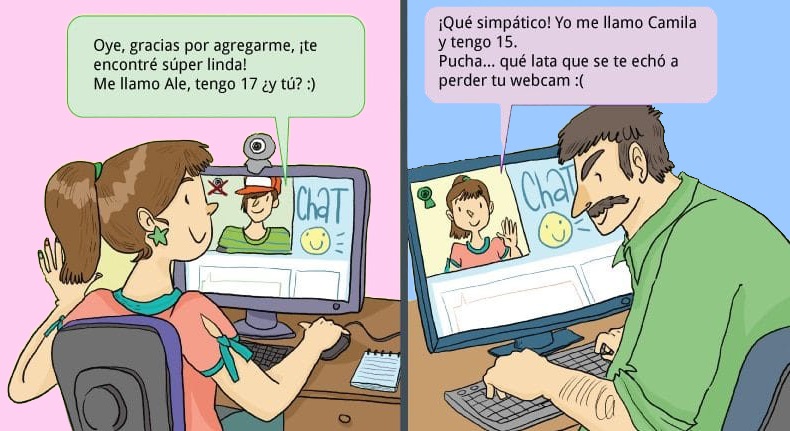

- Ciberacoso escolar o ciberbullying: Acoso entre menores.

De no ser atendida, una víctima de ciberbullying corre el riesgo de sufrir

las siguientes consecuencias:

- Abuso en consumo de sustancias nocivas para la salud.

- Depresión y otros problemas psicológicos.

- Desarrollo de baja autoestima.

- Cambios en comportamiento.

- Relaciones deterioradas con sus padres.

- Suicidio.

Absentismo escolar.

El ciberbullying o ciberacoso es el uso de medios digitales (smartphones, Internet o videojuegos online, por ejemplo) con la intención de acosar psicológicamente a terceros. Sin embargo, para tratarse de ciberbullying, hay que tener en cuenta que:

El ciberbullying o ciberacoso es el uso de medios digitales (smartphones, Internet o videojuegos online, por ejemplo) con la intención de acosar psicológicamente a terceros. Sin embargo, para tratarse de ciberbullying, hay que tener en cuenta que: